So verbessern Sie Ihre Cybersicherheit

Da immer mehr Drucker ihre Betriebe oder Geschäfte online verlagern und mehr Mitarbeiter zu Hause arbeiten, sind sie mehr denn je Cyberkriminalität und Online-Betrug ausgesetzt.

Cyberkriminalität passiert nicht nur anderen Menschen. Es ist ein großes und beunruhigendes Problem für viele KMU, da diese Kriminalität ein exponentielles Wachstum verzeichnet hat, während Drucker zunehmend auf digitale Tools angewiesen sind, um ihr Geschäft zu verwalten - es ist ihr Vertrauen, das sie für die Ausbeutung offen gelassen hat.

Untersuchungen der Federation of Small Businesses in Großbritannien haben ergeben, dass täglich 10.000 Cyber-Angriffe auf kleine Unternehmen stattfinden, wobei der Schwerpunkt auf Malware, Phishing und Zahlungsbetrug liegt, die KMU jährlich mehrere Milliarden Pfund kosten.

Drucker in Gefahr

Warum ist es für kleinere Unternehmen so dringend, dieses Problem anzugehen? Für den Anfang haben größere Unternehmen normalerweise engagierte IT-Mitarbeiter, um Probleme zu vermeiden und Sicherheit zu bieten, sowie erhöhte Budgets für vorbeugende Sicherheit. Viele kleine und mittlere Druckunternehmen verfügen nicht über die Größenordnung oder das Personal, um diese Probleme auf so engagierte Weise anzugehen, verlassen sich jedoch auf die Internetverbindung, um Geschäfte zu tätigen.

Auf dem Weg zu einem "Internet der Dinge" sind immer mehr unserer Geräte online. Carlos Fernandes, CEO von Agile Cybersecurity Solutions, sagt: „Wenn Sie Geräte mit dem Internet verbinden, gibt es Schwachstellen. Drucker haben häufig Geräte in Netzwerken, die vernachlässigt werden. Dies ist ein kritischer Bereich. “ Wie kann der Drucksektor dies abmildern?

Worauf Sie achten müssen

Es gibt keine einzige Art von Cyber-Angriff, und sie werden nicht alle mit der Absicht gestartet, Ihr Geld zu nehmen. Einige Arten von Hacking sind rein boshaft, andere böswillig - sie können ein Unternehmen Geld und Zeit kosten.

Cyber-Angriffe können jedem vernetzten Unternehmen wirklich schaden - und der Schutz Ihres Unternehmens ist kein einmaliges Ereignis, sondern ein ständiger Kampf

Phishing-Angriffe sind die häufigste Art, da Betrugs-E-Mails immer ausgefeilter und schwerer herauszufiltern sind. Sie sind eine großartige Möglichkeit für Betrüger, Sie von Ihrem Geld, Ihren Passwörtern und Kartendaten zu entlasten. Bei der COVID-19-Pandemie gab es eine Vielzahl von Phishing-Betrügereien im Zusammenhang mit Coronaviren, bei denen häufig das Versprechen billiger PSA zum Verkauf angeboten wurde.

Malware - die Installation von schädlicher Software in Ihrem Netzwerk - hat auch einige COVID-bezogene Ausgründungen wie "Nachrichten-Malware" erfahren. Diese E-Mails geben vor, maßgebliche Nachrichten auf dem Coronavirus zu sein. Wenn Sie jedoch auf klicken, um weitere Informationen zu erhalten, kopieren Sie Malware auf Ihr System, das Ihre persönlichen Daten abbaut.

Zahlungsbetrug ist ein weiteres Problem, auf das Sie achten müssen, während Ransomware eine wachsende Bedrohung darstellt. Letzteres kann dazu führen, dass Ihr gesamtes System gesperrt und gelähmt ist. Der Akteur, der es eingebettet hat, verlangt ein Lösegeld, um Ihr Netzwerk freizugeben. 'Clop' ist ein Beispiel für Ransomware, die im Jahr 2020 ein großes Problem darstellte. Es deaktiviert zahlreiche Windows 10-Funktionen, einschließlich Sicherheitssoftware, und verschlüsselt Ihren Computer, bevor Sie ein Lösegeld verlangen.

Die Grundlagen des Schutzes

Wissen und Training sind zwei der besten Möglichkeiten, um Ihre Abwehrkräfte zu verwalten. Ein erfahrener Cybersicherheitsspezialist sagte uns: „Nach meiner Erfahrung war es den Angreifern häufig gelungen, aufgrund einiger ziemlich grundlegender Fehler des KMU erfolgreich zu sein: keine Virensoftware zu aktualisieren, kein Personal zu schulen, nicht auf Links / Anhänge zu klicken in unerwünschten E-Mails die tatsächliche E-Mail-Adresse nicht sorgfältig genug prüfen. “

Normalerweise hat eine E-Mail von PayPal oder Amazon den Domainnamen nach dem @ in der E-Mail-Adresse, nicht in der ersten Hälfte der Adresse. Es wäre auch richtig geschrieben - also @ amazon.co.uk statt @ amazom.co.uk oder @ amazonc.co.uk.

Wenn Sie Geräte mit dem Internet verbinden, gibt es Schwachstellen

Stellen Sie sich Ihr Unternehmensnetzwerk wie Ihr Heimnetzwerk vor. Sie haben keinen "Ein Passwort für alle" -Ansatz. Verwenden Sie keine leicht zu erratenden Passwörter wie 1234 oder Passwort123. Aktualisieren Sie sie regelmäßig. Sie können auch eine Passwortsoftware verwenden, die sehr komplexe Passwörter generiert und für Sie verwaltet. Sowohl Dashlane als auch LastPass sind sehr beliebt, während der Chrome-Webbrowser über einen integrierten Komplexkennwortgenerator verfügt.

Installieren Sie seriöse Antiviren- und Anti-Malware-Software und halten Sie sie auf dem neuesten Stand. Stellen Sie die automatische Aktualisierung so ein, dass Sie nichts vergessen. Es gibt ein ständiges Wettrüsten zwischen Hackern und Beschützern, und veraltete Software kann möglicherweise nicht auf die neuesten Bedrohungen reagieren. Stellen Sie außerdem sicher, dass alle Mitarbeiter die Vor- und Nachteile der Arbeit kennen, die sie online führt.

Das nächste Level

Passwörter und sichere Software sind jedoch nur zwei Faktoren. Denken Sie über die verschiedenen Möglichkeiten nach, wie Sie online gehen, und was passieren würde, wenn aufgrund eines externen Angriffs alles zusammenbricht. Wenn Sie Ihr Smartphone regelmäßig für geschäftliche Zwecke verwenden, stellen Sie sicher, dass es mit einem Kennwort versehen und auf dem neuesten Stand ist und dass Sie keine Verbindung zu unsicheren WLAN-Hotspots herstellen. Wenn Sie beispielsweise ein Vertriebsmitarbeiter in einem Café sind und Ihr Laptop ein dringendes Angebot erstellt, sollten Sie Ihr Telefon als Hotspot verwenden, anstatt das kostenlose WLAN zu nutzen.

Sind Ihre Social-Media-Konten sicher und stark passwortgeschützt? Werden Ihre Datenbanken regelmäßig gesichert, damit Sie bei Hackerangriffen erneut darauf zugreifen können? Stellen Sie sich am besten ein Worst-Case-Szenario vor, damit Sie planen können, wie Sie sich erholen und reagieren würden.

Das von der Regierung unterstützte Cyber Essentials-Programm ist ein weiterer erwägenswerter Weg. Dies ist eine Zertifizierung, die vor den häufigsten Arten von Cyberangriffen schützt. Sie können sich selbst beurteilen oder sich für Cyber Essentials Plus entscheiden, das eine praktische technische Überprüfung umfasst. Während es Ihren Kunden mitteilt, dass Sie sich um Ihre Sicherheit kümmern, sind damit erhebliche Kosten verbunden, die je nach Unternehmensgröße variieren.

Der wichtigste Aspekt dabei ist, dass Cyber-Angriffe jedem vernetzten Unternehmen wirklich schaden können - selbst wenn Sie das Internet nur zum E-Mail-Versand von Kunden verwenden - und dass der Schutz Ihres Unternehmens kein einmaliges Ereignis ist, sondern ein ständiger Kampf. Carlos Fernandes sagt: „Es gibt keine 100% ige Sicherheit. Es ist eine ständige Herausforderung. Wir sprechen über die drei Säulen des Vorhersagens, Verhinderns und Fortbestehens, anstatt nur zu reagieren, nachdem ein Ereignis eingetreten ist. “

Tipps vom britischen National Cyber Security Centre:

1. Richten Sie Ihr Risikomanagementsystem ein

Bewerten Sie die Risiken für die Informationen und Systeme Ihres Unternehmens mit der gleichen Sorgfalt wie für rechtliche, regulatorische, finanzielle oder operationelle Risiken.

2. Netzwerksicherheit

Verteidigen Sie Ihren Perimeter und filtern Sie nicht autorisierten Zugriff und schädliche Inhalte heraus.

3. Aufklärung und Sensibilisierung der Benutzer

Erstellen Sie benutzerfreundliche Sicherheitsrichtlinien und beziehen Sie diese in die Schulung des Personals ein.

4. Malware-Prävention

Richten Sie unternehmensweit Anti-Malware-Schutzmaßnahmen ein

5. Steuerelemente für Wechselmedien

Beschränken Sie die Medientypen und deren Verwendung. Tierarzt, bevor Sie das System betreten.

6. Sichere Konfiguration

Wenden Sie Sicherheitspatches an und stellen Sie sicher, dass die sichere Konfiguration aller Systeme erhalten bleibt.

7. Benutzerrechte verwalten

Richten Sie effektive Verwaltungsprozesse ein und begrenzen Sie die Anzahl der privilegierten Konten. Beschränken Sie die Benutzerrechte und überwachen Sie die Benutzeraktivität.

8. Incident Management

Richten Sie eine Incident Response- und Disaster Recovery-Funktion ein. Testen Sie Ihre Incident-Management-Pläne.

9. Überwachung

Legen Sie eine Strategie fest, überwachen Sie Systeme und Netzwerke und analysieren Sie Protokolle auf ungewöhnliche Aktivitäten.

10. Heim- und Mobilarbeit

Entwickeln Sie eine Richtlinie und schulen Sie Mitarbeiter. Wenden Sie eine sichere Basislinie an und erstellen Sie sie auf allen Geräten.

Werden Sie FESPA-Mitglied, um weiterzulesen

Um mehr zu lesen und auf exklusive Inhalte auf dem Club-FESPA-Portal zuzugreifen, wenden Sie sich bitte an Ihren örtlichen Verband. Wenn Sie kein aktuelles Mitglied sind, fragen Sie bitte hier nach. Wenn es in Ihrem Land keine FESPA-Vereinigung gibt, können Sie der FESPA Direct beitreten. Sobald Sie FESPA-Mitglied werden, erhalten Sie Zugriff auf das Club-FESPA-Portal.

Thema

Jüngste Neuigkeiten

Nachhaltigkeit, Seetang und Geschichtenerzählen

Joanne O’Rourke, Gewinnerin des Epson Design Award, spricht über die Schnittstelle zwischen Storytelling, Natur, Handwerk und Innovation in ihrem Unternehmen und darüber, wie die Personalisation Experience 2025 ein entscheidender Moment für ihre Karriere war.

Was gibt es Neues bei Prägefolien? Drucksachen mit zusätzlichem Glanz versehen

Prägefolien können Ihren Produkten zu einem echten Hingucker werden lassen – und das gelingt Ihnen wahrscheinlich mit Ihrer vorhandenen Ausrüstung. Wir sprechen mit Matt Hornby vom Folienspezialisten Foilco.

Die Intelligenz hinter der Tinte: Wie KI den Druck für immer verändert

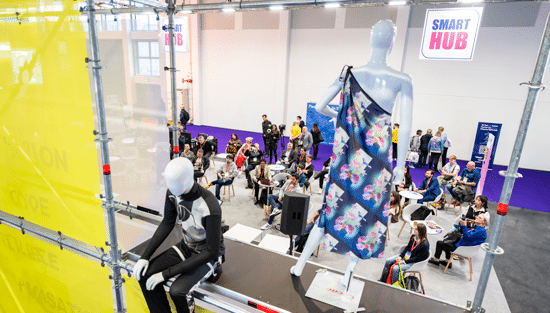

Keypoint Intelligence, der weltweit führende Anbieter von Marktdaten für die digitale Bildverarbeitungsbranche, zeigte Anfang des Monats auf der SmartHub-Konferenz im Rahmen der Personalisation Experience 2025, die parallel zur FESPA Global Print Expo stattfand, die zunehmende Anwendung künstlicher Intelligenz in allen Facetten des Druckens.

Regulierungsleitfaden: CS3D

Welche Auswirkungen hat die Richtlinie zur unternehmerischen Nachhaltigkeitssorgfaltspflicht (CS3D) auf Druckereien und was müssen sie tun, um die Einhaltung sicherzustellen? Nachhaltigkeitsberaterin Rachel England erläutert alles, was Sie wissen müssen.